ผู้เขียน:

Laura McKinney

วันที่สร้าง:

7 เมษายน 2021

วันที่อัปเดต:

26 มิถุนายน 2024

เนื้อหา

บางทีคุณอาจมีชื่อเสียงในด้านความสามารถด้านคอมพิวเตอร์หรือต้องการให้คนอื่นคิดเกี่ยวกับคุณในแบบนั้น การแทรกซึม (หรือการแฮ็ก) คอมพิวเตอร์จำเป็นต้องมีความเข้าใจในระบบคอมพิวเตอร์ความปลอดภัยของเครือข่ายและรหัสดังนั้นหากทุกคนเห็นสิ่งที่คุณทำและ ความคิด แฮ็คพวกเขาจะถูกครอบงำอย่างรวดเร็ว คุณไม่จำเป็นต้องทำอะไรผิดกฎหมายเพื่อพิสูจน์ว่าคุณกำลังแฮ็ก คุณเพียงแค่ต้องใช้คำสั่งเทอร์มินัลพื้นฐานหรือสร้างไฟล์. bat เพื่อเปิดเบราว์เซอร์ Matrix-esque พร้อมชุดตัวละครเพื่อสร้างความประทับใจให้กับผู้ชมของคุณ

ขั้นตอน

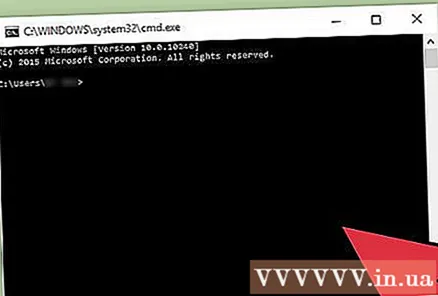

วิธีที่ 1 จาก 3: การใช้ Command Prompt

เปิดคุณสมบัติ "Run" บนคอมพิวเตอร์ คุณสามารถคลิกเมนู Start แล้วมองหาคุณสมบัติ "Run" หรือค้นหาตามปกติในคอมพิวเตอร์ของคุณด้วยคำหลัก "Run" แล้วเปิดด้วยวิธีนี้

- ผู้ใช้ Windows สามารถใช้คีย์ผสมต่อไปนี้เพื่อเปิดคุณสมบัติ Run อย่างรวดเร็ว: ⊞ชนะ+ร

เปิดหน้าต่างพร้อมรับคำสั่ง พิมพ์ "Cmd" ในแถบค้นหาในหน้าต่าง Run Command Prompt (หรือ Command Line) จะปรากฏขึ้นโปรแกรมนี้เป็นวิธีที่ผู้ใช้สามารถโต้ตอบกับคอมพิวเตอร์ผ่านวิธีการป้อนข้อความ- ผู้ใช้ Apple คุณสามารถเปิดบรรทัดคำสั่งเทอร์มินัล - พรอมต์คำสั่งเวอร์ชัน Mac โดยใช้ Spotlight หรือค้นหาเดสก์ท็อปปกติด้วยคำหลัก "เทอร์มินัล"

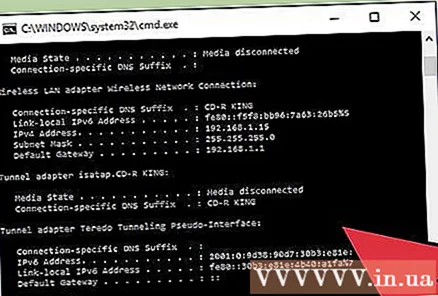

ใช้ Command Prompt หรือ Terminal เพื่อแกล้งแฮ็ค มีคำสั่งมากมายที่คุณสามารถใช้บน Windows Command Prompt และ Apple Terminal เพื่อดำเนินการงานหรือสอบถามข้อมูล คำสั่งด้านล่างดูน่าประทับใจไม่เป็นอันตรายต่อซอฟต์แวร์และถูกต้องตามกฎหมายอย่างสมบูรณ์- ผู้ใช้ Windows สามารถลองป้อนคำสั่งต่อไปนี้อย่าลืมกด ↵ Enter ปฏิบัติตามแต่ละคำสั่งอย่างรวดเร็วต่อเนื่องกันเพื่อให้กระบวนการดูซับซ้อนยิ่งขึ้น:

- สีก

- คำสั่งนี้จะเปลี่ยนข้อความในหน้าต่าง Command เป็นสีเขียวโดยมีพื้นหลังสีดำ คุณสามารถแทนที่ส่วนหลัง "color" ด้วยตัวเลข 0-9 หรือตัวอักษร A - F เพื่อเปลี่ยนสีแบบอักษร Command Prompt

- ผบ

- ipconfig

- ต้นไม้

- ping google.com

- คำสั่ง Ping จะตรวจสอบว่าอุปกรณ์สามารถสื่อสารกับอุปกรณ์อื่นผ่านเครือข่ายได้หรือไม่ (เป็นเรื่องง่าย แต่ไม่ใช่ทุกคนที่รู้) คุณสามารถใช้เว็บไซต์ใดก็ได้เพียงแค่แทนที่ Google ในตัวอย่างด้านบน

- สีก

- กับคอมพิวเตอร์ Appleคุณสามารถใช้คำสั่งปลอดภัยต่อไปนี้เพื่อเติมเต็มหน้าจอด้วยชุดอักขระเช่นแฮ็คมืออาชีพ ป้อนคำสั่งต่อไปนี้ในหน้าต่าง Terminal เพื่อให้ได้เอฟเฟกต์ที่ต้องการ:

- ด้านบน

- ps -fea

- ls -ltra

- ผู้ใช้ Windows สามารถลองป้อนคำสั่งต่อไปนี้อย่าลืมกด ↵ Enter ปฏิบัติตามแต่ละคำสั่งอย่างรวดเร็วต่อเนื่องกันเพื่อให้กระบวนการดูซับซ้อนยิ่งขึ้น:

สลับระหว่างคำสั่งและหน้าต่าง คุณสามารถเปิดหน้าต่างพรอมต์คำสั่งหรือเทอร์มินัลได้หลายรายการใช้คำสั่งที่แตกต่างกันเพื่อให้ดูเหมือนว่าคุณกำลังทำกระบวนการที่ซับซ้อนและไม่เกี่ยวข้องจำนวนมากในเวลาเดียวกัน โฆษณา

วิธีที่ 2 จาก 3: สร้างไฟล์. bat บน Windows

เปิด Notepad ในการสร้างไฟล์. bat คุณต้องเขียนข้อความธรรมดาด้วยโปรแกรมแก้ไขและบันทึกไว้เพื่อให้คอมพิวเตอร์อ่านเป็นคำสั่งปฏิบัติการได้ Notepad หรือโปรแกรมแก้ไขข้อความพื้นฐานอื่น ๆ สามารถใช้เขียนไฟล์. bat

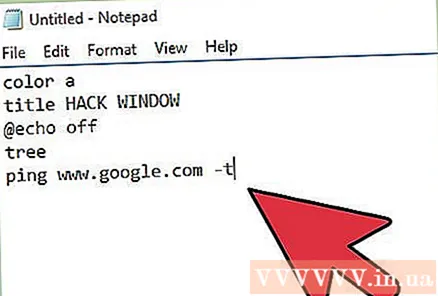

เขียนกระบวนการสำหรับไฟล์. bat ใน Notepad ข้อความต่อไปนี้จะเปิดขึ้นในหน้าต่างแบบอักษรสีเขียวชื่อ "Hack Window" หากต้องการเปลี่ยนชื่อคุณสามารถเปลี่ยนข้อความหลังคำว่า "title" ในไฟล์โน้ต ส่วน "@echo off" จะซ่อนพรอมต์คำสั่งในขณะที่ "ทรี" จะแสดงแผนผังไดเร็กทอรีเพื่อให้กระบวนการแฮ็กเป็นจริงมากขึ้น บรรทัดล่างสุดของข้อความจะส่ง Ping ไปยังเซิร์ฟเวอร์ของ Google ซึ่งไม่ผิดกฎหมาย แต่จะเพิ่มความซับซ้อนในสายตาของมือสมัครเล่นเท่านั้นป้อนสิ่งต่อไปนี้ในเอกสารหมายเหตุเปล่า:

- สีก

ชื่อเรื่อง HACK WINDOW

@echo ปิด

ต้นไม้

ping www.google.com -t

- สีก

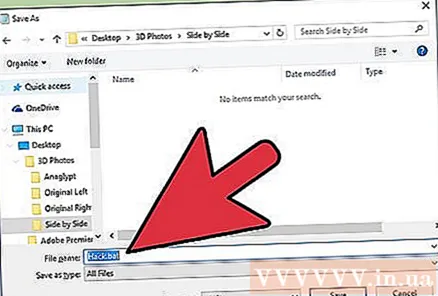

บันทึกเอกสารเป็นไฟล์. bat เมื่อบันทึกไฟล์คุณจะต้องเลือก "บันทึกเป็น" ในกล่องโต้ตอบที่ปรากฏขึ้นให้ตั้งชื่อไฟล์ด้วยนามสกุล ".bat" เอกสารข้อความถูกบันทึกเป็นไฟล์แบตช์ที่บอกให้ระบบปฏิบัติการเรียกใช้สตริงคำสั่ง

- วิธีนี้อาจใช้ไม่ได้กับ Windows Vista

- กล่องโต้ตอบจะปรากฏขึ้นเตือนว่าหากคุณบันทึกไฟล์ด้วยนามสกุล. bat การจัดรูปแบบทั้งหมดจะหายไป กรุณาคลิก "ใช่" เพื่อเสร็จสิ้นการสร้างไฟล์. bat

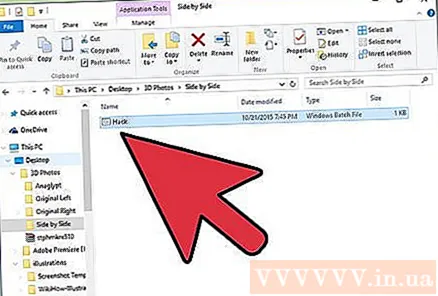

เปิดไฟล์. bat ดับเบิลคลิกที่ไฟล์. bat ที่อยู่ในโฟลเดอร์ที่คุณบันทึกไว้หน้าต่างจะเปิดขึ้นและเปิดใช้งานกระบวนการคอมพิวเตอร์ที่ซับซ้อนบางอย่างที่แฮกเกอร์ (หรือที่เรียกว่าแฮกเกอร์) มักจะมีชีวิตขึ้นมาเหมือนจริง . โฆษณา

วิธีที่ 3 จาก 3: ใช้เว็บไซต์ออนไลน์

เปิดเว็บเบราว์เซอร์ บางเว็บไซต์มีความสามารถในการเลียนแบบคุณลักษณะของคอมพิวเตอร์ที่ซับซ้อน เว็บไซต์เหล่านี้สร้างขึ้นสำหรับเอฟเฟกต์ภาพยนตร์ / วิดีโอหรือสำหรับผู้ใช้เช่นคุณ

ลองดูที่ hackertyper.net เว็บไซต์นี้สร้างข้อความแบบเดียวกับที่แฮกเกอร์มักจะทำด้วยความเร็วที่แน่นอนว่าจะทำให้ผู้ชมประทับใจ ปัญหาอย่างหนึ่งที่คุณอาจประสบเมื่อใช้เว็บไซต์นี้เพื่อหลอกเพื่อนของคุณก็คือมีการสร้างรหัสของแฮ็กเกอร์ เกินไป เร็วและมีแนวโน้มที่จะทำให้เสียผล

เปิดหน้าต่างเบราว์เซอร์แยกต่างหากและไปที่เว็บไซต์ guihacker.com ออนไลน์ เปิดหน้าเว็บนี้ทิ้งไว้และแสดงภาพแฮ็กเกอร์ทั่วไปเช่นสตรีมข้อมูลพารามิเตอร์ที่เปลี่ยนแปลงอย่างรวดเร็วและคลื่นไซน์ความถี่สูง เมื่อภาพเหล่านี้ทำงานอยู่เบื้องหลังคุณสามารถพูดได้ว่า:

- "ฉันกำลังรวบรวมข้อมูลบางส่วนจากเซิร์ฟเวอร์ของเพื่อนเพื่อดูว่ามีข้อผิดพลาดในโค้ดหรือไม่ซึ่งจะใช้เวลาสองสามชั่วโมง"

- "ฉันกำลังทำการวิเคราะห์อยู่เบื้องหลังเพื่อดูว่าโปรเซสเซอร์จัดการกับอุณหภูมิที่สูงขึ้นจากการโอเวอร์คล็อกแบบเรียลไทม์ได้อย่างไร"

อินเทอร์เฟซกับ hak emulator ที่แตกต่างกันโดย geektyper.com ไซต์นี้ใช้โปรแกรมจำลองการแฮ็กที่ดูสมจริงที่สุด หลังจากเข้าไปที่หน้าแรกของเว็บไซต์คุณสามารถเลือกธีมแทนการป้อนข้อความให้ดูเหมือนแฮ็ค ผู้ใช้สามารถคลิกที่โฟลเดอร์เพื่อเปิดกระบวนการปลอมที่ซับซ้อนได้

- สลับระหว่างการกดแป้นพิมพ์ที่สร้างขึ้นด้วยข้อความของแฮ็กเกอร์และกระบวนการปลอมที่คุณสามารถเปิดใช้งานได้โดยคลิกที่โฟลเดอร์ที่จะปรากฏในหน้าต่างเบราว์เซอร์หลังจากเลือกหัวข้อ

เปิดหน้าเว็บต่างๆเหล่านี้ในหน้าต่างแยกต่างหาก เว็บไซต์แต่ละแห่งสร้างข้อความแฮ็กเกอร์ / รหัสหลอกประเภทต่างๆและให้ความรู้สึกไม่เหมือนกัน คุณสามารถสลับระหว่างหน้าต่างที่เปิดอยู่ได้อย่างรวดเร็วโดยใช้คีย์ผสม Alt+แท็บ↹ เพื่อหมุนเวียนระหว่างตัวเลือกต่างๆ ป้อนคีย์ผสมหลายชุดในแต่ละหน้าต่างก่อนกด Alt+แท็บ↹ เพื่อเปลี่ยนไปใช้หน้าต่างเบราว์เซอร์ปลอมใหม่เพื่อเพิ่มความรู้สึก หากแท็บเปิดอยู่ในหน้าต่างเดียวกันคุณสามารถกด Ctrl+แท็บ↹.

- ลองจัดหน้าต่างที่เปิดอยู่ให้แตกต่างออกไปหรือเปิดหน้าต่างที่เปิดค้างไว้บางหน้าต่างไว้ด้านหลังเพื่อให้ดูสมจริงยิ่งขึ้น

คำแนะนำ

- หากคุณสามารถจัดทำเอกสารไฟล์แบตช์คุณสามารถยกระดับขั้นตอนนี้ไปอีกขั้น

- คุณสามารถใช้บทความนี้เพื่อสร้างความประทับใจให้เพื่อนของคุณ

คำเตือน

- ผู้ที่คุ้นเคยกับระบบคอมพิวเตอร์และโค้ดจะพบได้อย่างรวดเร็วว่าคุณกำลังแฮ็กหรือแค่แกล้งทำ เลือกกลุ่มเป้าหมายที่เหมาะสม

- ผู้สูงอายุบางคนอาจคิดว่าคุณกำลังแฮ็คจริงๆดังนั้นระวังอย่าให้มีปัญหา

- ใช้ความระมัดระวังเมื่อใช้พรอมต์คำสั่ง คุณอาจป้อนคำสั่งปฏิบัติการโดยไม่ได้ตั้งใจซึ่งทำให้ไฟล์สำคัญของคอมพิวเตอร์ของคุณเสียหายข้อมูลสูญหายหรือแย่กว่านั้น