ผู้เขียน:

Ellen Moore

วันที่สร้าง:

19 มกราคม 2021

วันที่อัปเดต:

2 กรกฎาคม 2024

เนื้อหา

การดาวน์โหลดซอฟต์แวร์กลายเป็นงานที่เครียด ในโลกที่การไม่เปิดเผยตัวตนมีความสำคัญมาก มีคนที่ “ละเลยความเป็นส่วนตัว” และติดตามทุกการเคลื่อนไหวของคุณ อย่างไรก็ตาม มีหลายสิ่งที่สามารถอัปโหลดและดาวน์โหลดโดยไม่ระบุชื่อได้ แนวทางนี้จะถูกสำรวจด้านล่าง

ขั้นตอน

1 มีหลายวิธีในการซ่อนเส้นทางของคุณบนทางหลวงข้อมูล วิธีหลักที่ผู้คนทิ้งเครื่องหมายไว้บนคอมพิวเตอร์คือที่อยู่ IP ของพวกเขา ตัวเลขนี้สามารถแปลงเป็นที่อยู่จริงได้อย่างง่ายดายโดยใช้ความพยายามเพียงเล็กน้อย ดังนั้นบริการที่ไม่ระบุตัวตนเกือบทั้งหมดจึงดำเนินการกับที่อยู่ IP เท่านั้น การตรวจจับ Anti-IP สามารถแบ่งออกเป็นสองประเภท กล่าวคือ:

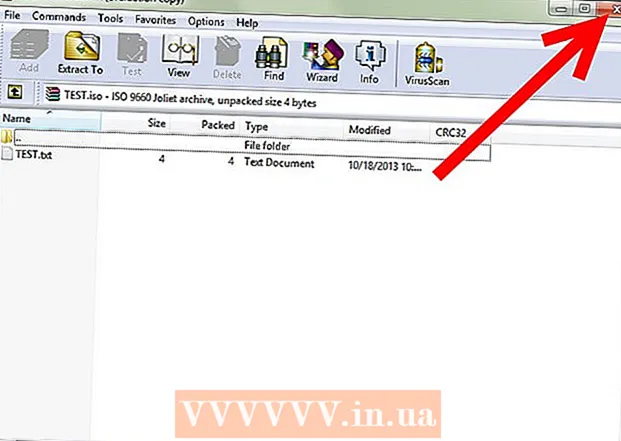

1 มีหลายวิธีในการซ่อนเส้นทางของคุณบนทางหลวงข้อมูล วิธีหลักที่ผู้คนทิ้งเครื่องหมายไว้บนคอมพิวเตอร์คือที่อยู่ IP ของพวกเขา ตัวเลขนี้สามารถแปลงเป็นที่อยู่จริงได้อย่างง่ายดายโดยใช้ความพยายามเพียงเล็กน้อย ดังนั้นบริการที่ไม่ระบุตัวตนเกือบทั้งหมดจึงดำเนินการกับที่อยู่ IP เท่านั้น การตรวจจับ Anti-IP สามารถแบ่งออกเป็นสองประเภท กล่าวคือ: - ซอฟต์แวร์ที่ใช้:

- พร็อกซี่: พร็อกซี กล่าวง่ายๆ คือคอมพิวเตอร์พร็อกซีอีกเครื่องหนึ่งที่สะท้อนถึงการเชื่อมต่อกับทรัพยากรที่จำเป็น คุณสามารถดาวน์โหลดโปรแกรมเสริมของ Firefox เพื่อให้สามารถป้อน "ที่อยู่" ของพร็อกซี่เหล่านี้ได้

- การบล็อกรายการ: รายการบล็อกประกอบด้วยที่อยู่ต่างๆ ของคอมพิวเตอร์ที่ผู้คนต้องการบล็อกไม่ให้เชื่อมต่อกับตัวเอง ด้วยบริการนี้ คุณสามารถบล็อกไซต์ของรัฐบาล RIAA เว็บไซต์สปายแวร์ และแม้แต่โฆษณาได้ในระดับหนึ่ง เครื่องมือรายการบล็อกฟรียอดนิยมเรียกว่า Peer Guardian

- ลิงก์ตีกลับ: เว็บไซต์โฮสติ้งบางแห่งอนุญาตให้คุณดาวน์โหลดลิงก์ที่พวกเขาได้รับจากการอัปโหลดของผู้ใช้หลังจากระบุ "ข้อจำกัดความรับผิดชอบ" แล้ว พวกเขาจะไม่รับผิดชอบต่อลิงก์ที่ผู้ใช้ดาวน์โหลด บางแห่งถึงกับลบบันทึกที่อยู่ IP หรือ

- ตามฮาร์ดแวร์: โดยการเพิ่มหรือลบบางส่วนไปยัง / จากคอมพิวเตอร์ บุคคลสามารถบรรลุระดับของการไม่เปิดเผยชื่อในระดับสูง

- NIC-USB: การถอดการ์ดอินเทอร์เน็ตจะทำให้คุณไม่เปิดเผยตัวตนอย่างสมบูรณ์ ไม่สามารถผ่านสายไฟได้หรือไม่? อย่างไรก็ตาม หากคุณต้องการเชื่อมต่ออินเทอร์เน็ตอยู่เสมอ การลงทุนด้านอุปกรณ์อาจเป็นการดีกว่า รับแผ่นดิสก์กู้คืนข้อมูลขนาดใหญ่ นั่นคือแฟลชไดรฟ์ USB ขนาดใหญ่ ติดตั้งระบบปฏิบัติการและสิ่งที่คุณต้องทำ (เพื่อใช้การตั้งค่า BIOS แบบสุ่มของคอมพิวเตอร์) คือการบูตคอมพิวเตอร์จาก USB สะดวกในการใช้งานในร้านพิชซ่าที่มีอินเทอร์เน็ตความเร็วสูง หรือแม้แต่ในร้านกาแฟบางแห่ง อย่างไรก็ตาม คุณจะต้องไม่เปิดเผยตัวตนในชีวิตจริง และในที่สุดคุณจะต้องเรียนรู้โปรโตคอล SSH ที่ทันสมัยที่สุด

- Differential Porting: สามารถเชื่อมต่อคอมพิวเตอร์สองเครื่องเข้าด้วยกันโดยใช้สายเคเบิลแบบขนานหรือแบบอนุกรมได้เช่นกัน โดยคำนึงถึงฮาร์ดแวร์และซอฟต์แวร์ที่เหมาะสม ด้วยวิธีนี้ คอมพิวเตอร์หลายเครื่องสามารถเชื่อมโยงกับพร็อกซีและพอร์ตผสมเพื่อสร้างความสับสนให้กับทุกคนที่ใช้ Peeper

- Airsnorting: ด้วยแล็ปท็อปไร้สาย คุณสามารถนั่งข้างนอกร้านกาแฟได้ เมื่อใช้แอปพลิเคชัน Linux ที่ไม่มีชื่อ คุณจะพบคีย์เข้ารหัสที่มองไม่เห็นซึ่ง "ไหลผ่านอากาศ" ในระหว่างการส่งข้อมูลแบบไร้สาย ซึ่งจะทำให้คุณมี "กุญแจสีทอง" เพื่อเชื่อมต่อ เมื่อรวมกับโปรโตคอล SSH แล้ว จะพาคุณออนไลน์ได้ทุกที่

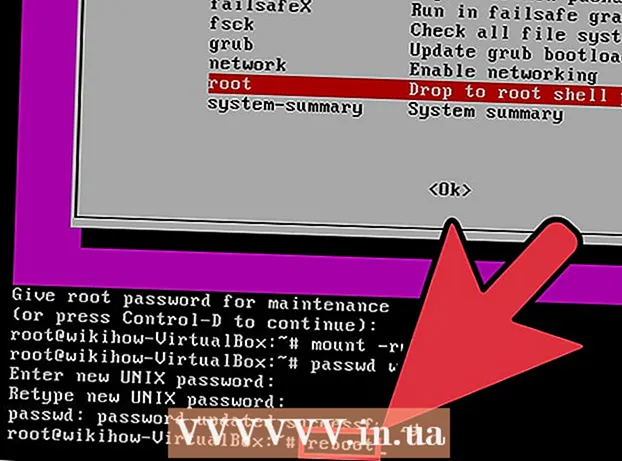

- โปรโตคอล SSH: ด้วยแอป PirateRay ขนาดเล็กที่ใช้ช่องสัญญาณความปลอดภัย SSH บนเซิร์ฟเวอร์ PirateRay ตัวใดตัวหนึ่ง ผู้ใช้สามารถเลือกเซิร์ฟเวอร์เฉพาะหรือตั้งค่าตัวเลือกเพื่อให้สุ่มเลือกเซิร์ฟเวอร์ทุกครั้งที่เปิดแอป =

- ซอฟต์แวร์ที่ใช้:

2 หลังจากนั้น ข้อมูลทั้งหมดที่ผู้ใช้รับหรือส่งจะถูกเข้ารหัส

2 หลังจากนั้น ข้อมูลทั้งหมดที่ผู้ใช้รับหรือส่งจะถูกเข้ารหัส 3 การดำเนินการทั้งหมดที่เกี่ยวข้องกับเครือข่าย torrent จะดำเนินการจากที่อยู่ IP ของเซิร์ฟเวอร์ที่อยู่อีกด้านหนึ่งของโลก การเข้าสู่ระบบไม่ได้ดำเนินการบนเซิร์ฟเวอร์เดียวกัน ดังนั้นผู้ใช้จึงมั่นใจได้ถึงความปลอดภัยและการไม่เปิดเผยตัวตน

3 การดำเนินการทั้งหมดที่เกี่ยวข้องกับเครือข่าย torrent จะดำเนินการจากที่อยู่ IP ของเซิร์ฟเวอร์ที่อยู่อีกด้านหนึ่งของโลก การเข้าสู่ระบบไม่ได้ดำเนินการบนเซิร์ฟเวอร์เดียวกัน ดังนั้นผู้ใช้จึงมั่นใจได้ถึงความปลอดภัยและการไม่เปิดเผยตัวตน

คำเตือน

- วิธีที่ดีที่สุดเพื่อหลีกเลี่ยงไม่ให้ถูกจับได้คือการไม่ทำอะไรผิดกฎหมาย มองหาทางเลือกทางกฎหมายทุกครั้งที่ทำได้ แม้ว่าจะไม่สะดวกก็ตาม

- ใครก็ตามที่เข้มแข็งพอๆ กับ RIAA สามารถทำลายการไม่เปิดเผยตัวตนได้หากให้เวลาเพียงพอ นี่เป็นความจริงไม่ว่าคุณจะพยายามมากแค่ไหน การรับส่งข้อมูลของคุณยังต้องผ่านเราเตอร์และเซิร์ฟเวอร์จำนวนมาก

- การเชื่อมต่อที่ไม่ระบุตัวตนอย่างแท้จริงเพียงอย่างเดียวคือใส่ไว้ในกระเป๋าเสื้อและนำติดตัวไปกับคุณ

- ที่อยู่ IP จะไม่ปรากฏให้เห็น การใช้พรอกซีอาจทำให้การตรวจจับช้าลง แต่กระบวนการดาวน์โหลดจะไม่มีวัน "ไร้ร่องรอย" โปรดทราบด้วยว่าพร็อกซี่ทำให้ความเร็วอินเทอร์เน็ตของคุณช้าลงอย่างมาก

- แล็ปท็อปมีที่อยู่ IP เช่นเดียวกับคอมพิวเตอร์เดสก์ท็อป